更多>>关于我们

西安鲲之鹏网络信息技术有限公司从2010年开始专注于Web(网站)数据抓取领域。致力于为广大中国客户提供准确、快捷的数据采集相关服务。我们采用分布式系统架构,日采集网页数千万。我们拥有海量稳定高匿HTTP代理IP地址池,可以有效获取互联网任何公开可见信息。

西安鲲之鹏网络信息技术有限公司从2010年开始专注于Web(网站)数据抓取领域。致力于为广大中国客户提供准确、快捷的数据采集相关服务。我们采用分布式系统架构,日采集网页数千万。我们拥有海量稳定高匿HTTP代理IP地址池,可以有效获取互联网任何公开可见信息。

您只需告诉我们您想抓取的网站是什么,您感兴趣的字段有哪些,你需要的数据是哪种格式,我们将为您做所有的工作,最后把数据(或程序)交付给你。

您只需告诉我们您想抓取的网站是什么,您感兴趣的字段有哪些,你需要的数据是哪种格式,我们将为您做所有的工作,最后把数据(或程序)交付给你。

数据的格式可以是CSV、JSON、XML、ACCESS、SQLITE、MSSQL、MYSQL等等。

数据的格式可以是CSV、JSON、XML、ACCESS、SQLITE、MSSQL、MYSQL等等。

更多>>技术文章

-

西安鲲之鹏

发布时间:2019-06-22 14:21:11

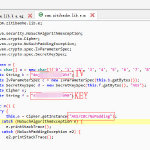

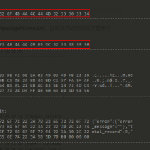

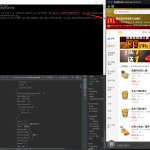

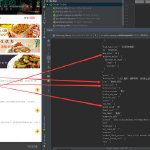

【经验分享】如何快速从APK中获取AES秘钥和IV?

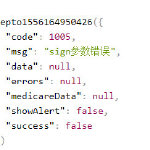

(1)如图1所示,是通过脱壳和反编译获取到的,用时约1小时。

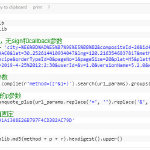

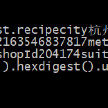

(2)如图2所示,是使用Xposed + CryptoFucker勾出来的,用时10分钟。

详细过程见 >>> http://t.cn/Aip4E9KW

-

西安鲲之鹏

发布时间:2019-06-22 14:11:35

【经验分享】如果动态修改Android设备的代理,如何程序化设置安卓设备的HTTP代理? >>> 详见 http://t.cn/Aip4HUaM -

西安鲲之鹏

发布时间:2019-03-27 17:37:23

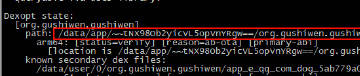

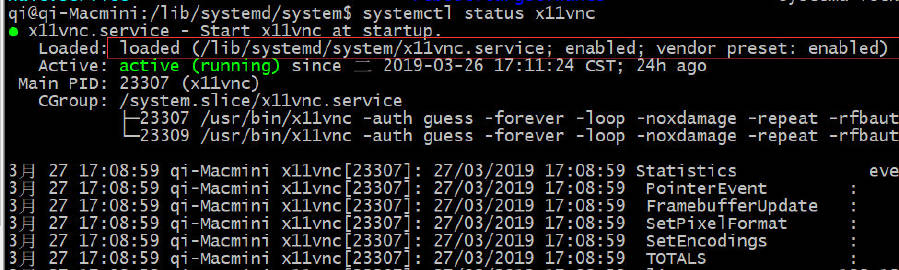

【经验分享】Ubuntu下如何快速定位一个服务对应的启动文件?

方法:

systemctl status <service>

或者

systemctl show <service>

例如,我们要查看x11vnc服务对应的启动文件路径(想增加一个启动参数)

systemctl status x11vnc

返回信息如下:

● x11vnc.service - Start x11vnc at startup.

Loaded: loaded (/lib/systemd/system/x11vnc.service; enabled; vendor preset: enabled)

Active: active (running) since 二 2019-03-26 17:11:24 CST; 24h ago

Main PID: 23307 (x11vnc)

CGroup: /system.slice/x11vnc.service

├─23307 /usr/bin/x11vnc -auth guess -forever -loop -noxdamage -repeat -rfbauth /etc/x

我们从中可以得知x11vnc服务启动文件位于: /lib/systemd/system/x11vnc.service

-

西安鲲之鹏

发布时间:2019-03-25 16:42:04