更多>>关于我们

西安鲲之鹏网络信息技术有限公司从2010年开始专注于Web(网站)数据抓取领域。致力于为广大中国客户提供准确、快捷的数据采集相关服务。我们采用分布式系统架构,日采集网页数千万。我们拥有海量稳定高匿HTTP代理IP地址池,可以有效获取互联网任何公开可见信息。

西安鲲之鹏网络信息技术有限公司从2010年开始专注于Web(网站)数据抓取领域。致力于为广大中国客户提供准确、快捷的数据采集相关服务。我们采用分布式系统架构,日采集网页数千万。我们拥有海量稳定高匿HTTP代理IP地址池,可以有效获取互联网任何公开可见信息。

您只需告诉我们您想抓取的网站是什么,您感兴趣的字段有哪些,你需要的数据是哪种格式,我们将为您做所有的工作,最后把数据(或程序)交付给你。

您只需告诉我们您想抓取的网站是什么,您感兴趣的字段有哪些,你需要的数据是哪种格式,我们将为您做所有的工作,最后把数据(或程序)交付给你。

数据的格式可以是CSV、JSON、XML、ACCESS、SQLITE、MSSQL、MYSQL等等。

数据的格式可以是CSV、JSON、XML、ACCESS、SQLITE、MSSQL、MYSQL等等。

更多>>技术文章

-

西安鲲之鹏

发布时间:2022-05-22 16:22:21

【经验分享】利用HAProxy Runtime API的"set server"命令可以动态修改Haproxy的Backend server。

例如 将Backend "backendout"的 Server "server1"的地址修改为115.209.110.181,端口修改为32603,执行如下命令即可。

echo "set server backendout/server1 addr 115.209.110.181 port 32603" | socat stdio tcp4-connect:127.0.0.1:9999

有两个前提:

(1)HAproxy 2.0以后的版本才支持 Runtime API。

(2)在配置文件里要开始 Runtime API的端口。如下配置示例,在9999端口开启Runtime API。

global

stats socket ipv4@127.0.0.1:9999 level admin

详细用法可以参见官方博客里的示例,链接为https://www.haproxy.com/blog/dynamic-configuration-haproxy-runtime-api/ -

西安鲲之鹏

发布时间:2022-05-10 19:10:47

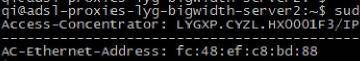

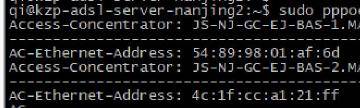

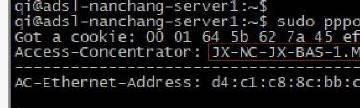

【经验分享】linux下如何检测某个网口下有ADSL拨号设备信号?

用途:检测拨号设备是否工作正常,或者网口与拨号设备的连接是否正常。

方法:可以使用"pppoe-discovery -I eth1"命令,eth1修改为具体要检测的网口。如果对应网口和拨号设备连接正常,将会返回BAS的名称和IP。

文档连接:https://www.systutorials.com/docs/linux/man/8-pppoe-discovery/

如附图所示,为分别在连云港联通、南京电信、南昌电信拨号环境下做的测试。

-

西安鲲之鹏

发布时间:2022-05-06 13:31:47

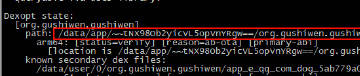

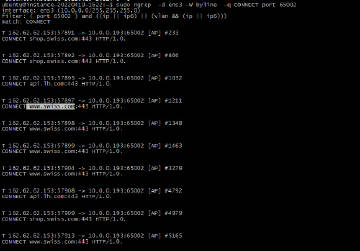

【经验分享】接上一篇:Android APP内置WebView如何获取当前加载的URL(方法二)?

这次是直接HOOK android.webkit.WebView类的loadUrl()方法,可以直接得到加载的URL。同时也可以再loadUrl()内调用setWebContentsDebuggingEnabled(true)开启远程调试。效果如附图所示,这是某宝APP内嵌的H5页面,成功获取到了URL并且在inspect中能看到对应的WebView窗口(开启该WebView的远程调试成功)。

// 查看WebView加载的URLs并启动远程调试

Java.use("android.webkit.WebView").loadUrl.overload("java.lang.String").implementation = function (s) {

console.log('WebView.loadUrl():' + s);

console.log('Set webview DebuggingEnabled!');

this.setWebContentsDebuggingEnabled(true);

this.loadUrl.overload("java.lang.String").call(this, s);

};

-

西安鲲之鹏

发布时间:2022-05-06 13:04:25

【经验分享】Android APP内置WebView如何获取当前加载的URL?

(1)使用Firida强制其开启WebView的远程调试,以某司法拍卖APP为例,执行如下代码后。

Java.perform(function() {

var WebView = Java.use("com.uc.webview.export.WebView");

WebView.setWebContentsDebuggingEnabled(true);

}

);

(2)通过adb forward命令把WebView的Unix域套接字映射为本地端口,详细步骤可参见我们的这篇文章http://www.site-digger.com/html/articles/20220414/860.html。

(3)通过WebView的远程调试接口即可看到当前Tab的JSON数据,如附图所示,其中就有URL信息。

-

西安鲲之鹏

发布时间:2022-04-01 19:36:02

【经验分享】Linux如何设置虚拟内存?

1. 先看一下是否设置了虚拟内存。执行free -m命令,查看"Swap:"后的第一个数字,如果是0则表明未设置。

2. 添加虚拟内存,假设1G。

# 创建swapfile文件

sudo dd if=/dev/zero of=/swapfile bs=1M count=1024

# 将目标设置为swap分区文件

sudo mkswap /swapfile

# 激活启用虚拟内存,执行完毕之后就可以用free -m验证是否生效了。

sudo swapon /swapfile

开机自动启用虚拟内存:

添加这行: /swapfile swap swap defaults 0 0 到 /etc/fstab即可。 -

西安鲲之鹏

发布时间:2022-02-23 16:43:43

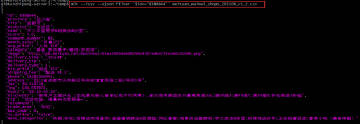

【经验分享】miller如何按“日期时间”类型比较(过滤)某个字段的值

如下示例:

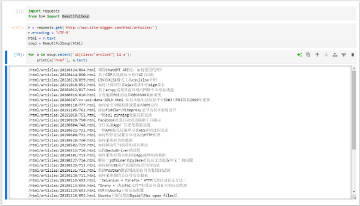

查询统计“土地市场网土地供应结果公告数据”(csv格式)中,山东省在2010年1月1日之后的数据有多少条?

mlr --c2j --from landchina-jggg_19980101_20211231_with_coordinates_UTF8.csv filter 'strptime($合同签订日期,"%Y-%m-%d") >= strptime("2010-01-01","%Y-%m-%d") && $省=~"山东"' then count

结果如附图1所示。

参考文档:https://miller.readthedocs.io/en/latest/date-time-examples/#how-can-i-filter-by-date

mlr查询的结果和如下用pandas查询的结果是一致的(如附图2所示)。注意:pandas在read_csv()的时候,要指定parse_dates=['合同签订日期'],将该字段类型转为时间日期类型。参考文档:https://www.cnblogs.com/traditional/p/12514914.html

df.query('xingzhengqu.str.contains("广东") or province.str.contains("广东")')

-

西安鲲之鹏

发布时间:2022-02-17 15:50:00

【经验分享】Ubuntu下如何创建带有vlan id的虚拟网口?

示例:

# 建立名为vlan1的虚拟网口,设置对应的vlan id为101

sudo ip link add link eth1 address 00:0c:29:39:e4:7e vlan101 type vlan id 101

# 激活这个网口

sudo ip link set vlan101 up

如何查看已有网口的vlan id?

使用"ip -d link"命令,如下图所示。

参考资料>>> https://access.redhat.com/documentation/zh-cn/red_hat_enterprise_linux/7/html/networking_guide/sec-configure_802_1q_vlan_tagging_using_the_command_line

-

西安鲲之鹏

发布时间:2022-01-15 13:50:10

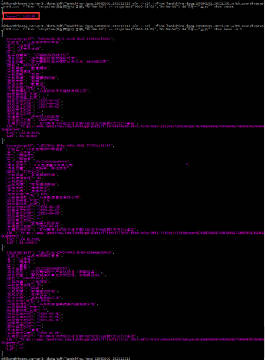

【经验分享】发现一个功能超强的CSV分析处理工具miller,分享一下

它是基于命令行的,项目主页地址:github.com/johnkerl/miller

下面拿一个360万行左右的CSV文件小试牛刀:

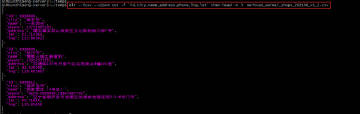

1. mlr --icsv --ojson head -n 2 meituan_waimai_shops_202108_v1_2.csv

解释:以JSON格式展示指定CSV文件的前两条记录,类似的还支持tail -n(查看文件最后几条记录)。如附图1所示。

2. mlr --icsv --ojson filter '$id=="8388644"' meituan_waimai_shops_202108_v1_2.csv

解释:筛选出CSV文件中id列为"8388644"的记录,以JSON格式展示。如附图2所示。

3. mlr --icsv --ojson cut -f 'id,city,name,address,phone,lng,lat' then head -n 3 meituan_waimai_shops_202108_v1_2.csv

解释:从CSV中截取部分字段,然后显示前3条记录。如附图3所示。

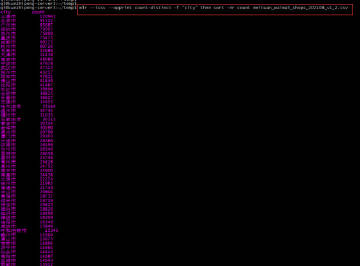

4. mlr --icsv --opprint count-distinct -f "city" then sort -nr count meituan_waimai_shops_202108_v1_2.csv

解释:统计"city"字段每种取值对应的数据条数,本例目的是统计每个城市里对应的外卖店铺数量。如附图4所示。

5. mlr --icsv --ojson filter '$comment_number!=""' then sort -nr 'comment_number' then head -n 3 meituan_waimai_shops_202108_v1_2.csv

解释:过滤掉CSV中comment_number为空的记录,然后按照comment_number数值从大到小排序,然后以JSON格式显示前三名。如附图5所示。

PS:

--icsv --ojson 可简写为 --c2j。

--icsv --opprint 可简写为 --c2p 。

更多用法详见教程:

https://miller.readthedocs.io/en/latest/

https://miller.readthedocs.io/en/latest/10min/

guillim.github.io/terminal/2018/06/19/MLR-for-CSV-manipulation.html

编译好的程序下载路径:

github.com/johnkerl/miller/releases/tag/v6.0.0(有Windows版,看这里介绍https://miller.readthedocs.io/en/latest/miller-on-windows/)

-

西安鲲之鹏

发布时间:2021-12-03 17:08:07

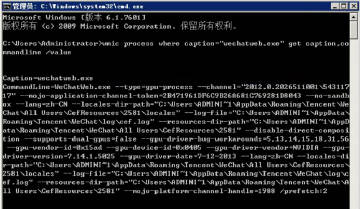

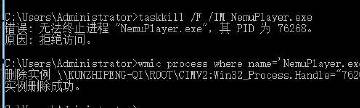

【经验分享】分享几个MuMu模拟器官方未公开的API接口

背景:夜神Nox模拟器提供了一个命令行工具NoxConsole.exe,通过这个工具可以实现模拟器启动、退出、重启、修改GPS坐标、修改IMEI等功能。但是MuMu模拟器没有提供类似的工具,如何实现上述这些自动化操作呢?

1. 一个思路就是模拟操作UI。例如,模拟鼠标点击进入设置,进行参数修改。但是这样效率比较低,容易受到其它程序的影响导致失败,而且实现起来繁琐。

2. 一个偶然的机会,在查看MuMu模拟器的log.txt(C:\Program Files\MuMu\emulator\nemu\EmulatorShell\log.txt)时,发现MuMu模拟器在进行设置保存操作的时候是通过调用本地API的形式实现的。通过进一步抓包和测试,确认了有如下接口可用(官方未公开)。

(1)重启MuMu模拟器。

POST /v1/tools/os HTTP/1.1

Host: 127.0.0.1:6667

Content-Type: application/json

Connection: Keep-Alive

Accept-Language: zh-CN,en,*

User-Agent: Mozilla/5.0

Cache-Control: no-cache

Accept-Encoding: gzip, deflate

Content-Length: 29

{

"action": "shutdown"

}

(2)修改IMEI、IMSI、SERIALNO。

POST /v1/tools/prop HTTP/1.1

Host: 127.0.0.1:6667

Content-Type: application/json

Connection: Keep-Alive

Accept-Language: zh-CN,en,*

User-Agent: Mozilla/5.0

Accept-Encoding: gzip, deflate

Content-Length: 460

{

"action": "set",

"params": {

"prop_array": [

{

"prop_key": "nemud.device.id",

"prop_value": "980000000078158"

},

{

"prop_key": "nemud.device.imsi",

"prop_value": "460021361018124"

},

{

"prop_key": "nemud.device.sim.serialno",

"prop_value": "10647150041526731799"

}

]

}

}

(3)获取已安装的应用列表,如附图所示。

GET /v1/apps HTTP/1.1

Host: 127.0.0.1:6667

Content-Type: application/json

Connection: Keep-Alive

Accept-Language: zh-CN,en,*

User-Agent: Mozilla/5.0

Accept-Encoding: gzip, deflate

需要注意的是API的端口在不同电脑上不一样(我本地电脑上是6667,在另外一台电脑上是17002),实际值的可以通过读取log.txt文件获取。另外,应该还有其它有用的接口,可以通过抓包自行分析。

-

西安鲲之鹏

发布时间:2021-11-13 14:10:48

【总结备忘】socks5 UDP ASSOCIATE(UDP转发)过程

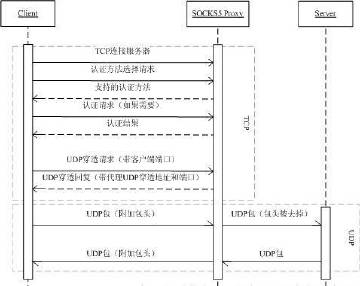

1. Socks5认证。关于认证的详细过程可以看这篇文章https://juejin.cn/post/6844903923518537741,这里不是重点。

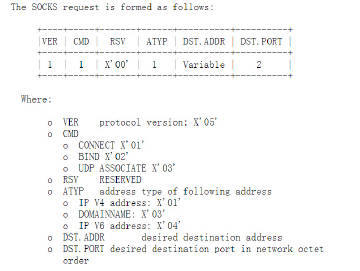

2. 发送请求连接命令。

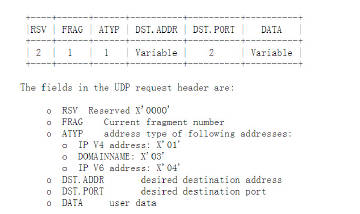

(1)客户端发送CMD值为0x03(UDP ASSOCIATE)的命令。如图1所示(rfc1928截图)。

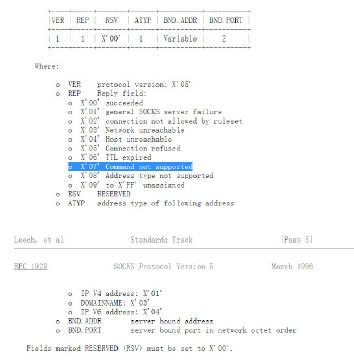

(2)服务端应答情况一:如果S5服务器不支持UDP ASSOCIATE,返回的REP值为0x07,表示"Command not supported"。如图2所示。借此可以用来检测Socks5代理是否支持UDP转发。

(3)服务端应答情况二:如果S5服务支持UDP ASSOCIATE,则返回的REP值为0x00,表示"succeeded"。并返回BND.ADDR 和 BND.PORT,这是S5服务器给客户端准备的UDP转发地址和端口,即S5服务器会监听BND.ADDR 和 BND.PORT来接收客户端的UDP数据。接下来客户端的UDP需要发往BND.ADDR 和 BND.PORT,此后就走UDP协议了,不再使用之前建立的TCP连接。

3. 客户端将要发送的数据加上一个Socks5 UDP协议头(含DST.ADDR和DST.PORT,如图3所示)后,发送给BND.ADDR 和 BND.PORT,代理服务器接收到后,去掉Socks5 UDP协议头,将真正的数据转发给DST.ADDR和DST.PORT。

4. 代理服务器在接收到目标主机的应答数据后,加上一个Socks5 UDP协议头,转发给客户端。

图4是从网上找的,非常清楚地展示了Socks5 UDP ASSOCIATE的整个过程。

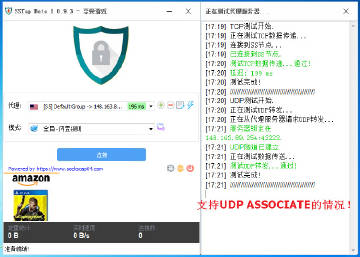

如何测试一个S5是否支持UDP转发呢?

找了一下,似乎没有特别好的工具:

(1)github上有一个Python脚本udpchk.py(网址:github.com/semigodking/socks5chk/blob/master/udpchk.py),不过用起来不方便。

(2)另外,还有SSTap软件自带的代理检测功能可以实现UDP转发测试,试了一下效果如图5和图6所示,一个是支持UDP转发的S5测试,一个是不支持的测试。